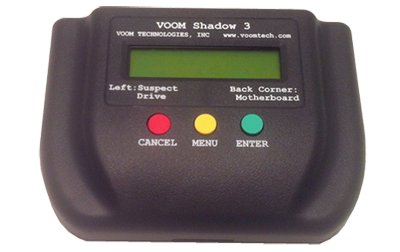

Shadow 3

Siamo considerati specialisti nella attività di recupero dati da un computer che abbia subito un danneggiamento, garantendo l’affidabilità delle informazioni recuperate e la corretta realizzazione dell’analisi forense.

Shadow 3, per effettuare indagini forensi direttamente su hard-disk senza alterarne i contenuti

Nello svolgimento di indagini o perizie informatiche forensi è necessario poter analizzare o compiere operazioni su un computer mantenendone completamente inalterati i contenuti: presupposto fondamentale per poter utilizzare gli stessi come “oggetto di prova” in sedi giudiziali.

VOOM Shadow 3 è un dispositivo appositamente realizzato per agevolare e rendere possibile ogni tipo di investigazione su hard-disk senza alterarne in alcun modo i contenuti, operando direttamente sul luogo dell'indagine.

Permette all'investigatore di accedere al computer da analizzare direttamente da un proprio dispositivo, effettuando un boot a computer acceso, osservare il sistema compiendo operazioni di lettura e scrittura, installare strumenti aggiuntivi, sempre evitando comunque che tali trattamenti ne alterino l'aspetto e il contenuto.

Ciò è reso possibile in quanto Shadow 3 viene visto dal sistema analizzato come una mera interfaccia fisica, e quindi neutrale, e svolge tutte le diverse attività di scrittura su se stesso.

In ogni momento l'investigatore può azzerare il lavoro compiuto, ricominciando in pochi secondi una nuova analisi o indagine.

Vantaggi

La caratteristica fondamentale di Shadow 3 è quella di permettere ad un investigatore di connettersi in situ direttamente ad un sistema sospetto e poterne quindi osservare ed analizzare i diversi contenuti senza ricorrere a trattamenti che possano alterarli in alcun modo.

Si connette l'unità a computer acceso ed è quindi possibile guardare il sistema oggetto della analisi esattamente come lo vedrebbe l'utente diretto. In tal modo le investigazioni sono molto più rapide ed efficienti e le eventuali esposizioni in fase di giudizio sono più dirette ed efficaci.

Shadow 3, essendo un dispositivo hardware completamente trasparente per il BIOS ed il sistema operativo del computer da analizzare, è utilizzabile in presenza di ogni tipologia di sistema operativo e non richiede l'installazione di alcun software per il suo utilizzo. Inoltre non attiva i tradizionali write-blockers del sistema operativo analizzato.

Shadow 3 permette ad investigatori, avvocati e pubblici ministeri di osservare con immediatezza i contenuti del computer dallo stesso punto di vista dell'utente, senza alterare o compromettere l'evidenza e l'integrità dei contenuti.

Caratteristiche:

- Unità portatile e compatta

- Supporto degli algoritmi SHA256

- Utilizzabile con tutti gli hard-disk di tipo ATAPI 4, 5, 6 (IDE), SATA II/III ed i sistemi operativi, tra cui MS Windows ®, DOS, Mac ®, Linux.

- Visualizza il contenuto di un hard-disk prima di crearne la relativa immagine

- Connessione a caldo all'unità da analizzare ed alla sua relativa rete

- Svolge azioni investigative ripetibili sul computer sospetto dalla prospettiva del sistema operativo

- Analisi del sistema sospetto in pochi secondi anche in più sessioni senza necessità di creare ogni volta una nuova immagine del disco

- Possibilità di utilizzare più unità su un singolo sistema per analizzare tutti gli hard disks presenti

- Unità portatile e compatta

- Supporto degli algoritmi SHA256

- Utilizzabile con tutti gli hard-disk di tipo ATAPI 4, 5, 6 (IDE), SATA II/III ed i sistemi operativi, tra cui MS Windows ®, DOS, Mac ®, Linux.

- Visualizza il contenuto di un hard-disk prima di crearne la relativa immagine

- Connessione a caldo all'unità da analizzare ed alla sua relativa rete

- Svolge azioni investigative ripetibili sul computer sospetto dalla prospettiva del sistema operativo

- Analisi del sistema sospetto in pochi secondi anche in più sessioni senza necessità di creare ogni volta una nuova immagine del disco

- Possibilità di utilizzare più unità su un singolo sistema per analizzare tutti gli hard disks presenti